.png)

INTERN GUARDIA CTF

Retour d'Expérience

Durée : 29 novembre - 12 décembre 2024 (2 semaines)

Format : Capture The Flag - Compétition de cybersécurité

Objectif : Exploiter des vulnérabilités pour capturer des flags

Partenaires & Contributeurs

Le Concept CTF

Qu'est-ce qu'un CTF ?

Un Capture The Flag est une compétition de cybersécurité où les participants exploitent des vulnérabilités pour obtenir des codes secrets appelés "flags".

Format du flag

IGCTF{exemple_de_flag_ici}

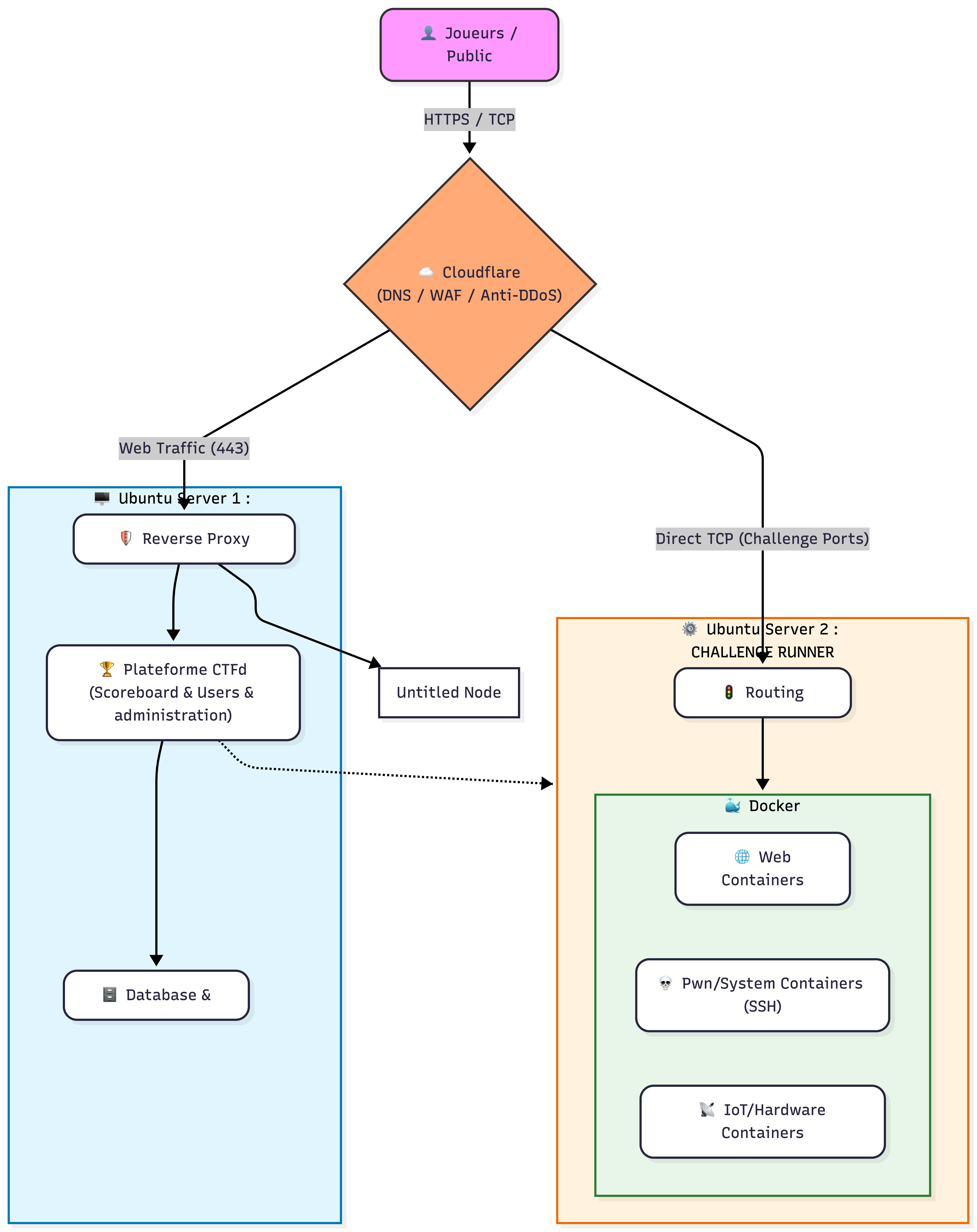

Infrastructure Technique

Architecture : Infrastructure conteneurisée avec Docker pour une isolation maximale des challenges

Sécurité : Réseau isolé, limitations de ressources, et monitoring en temps réel

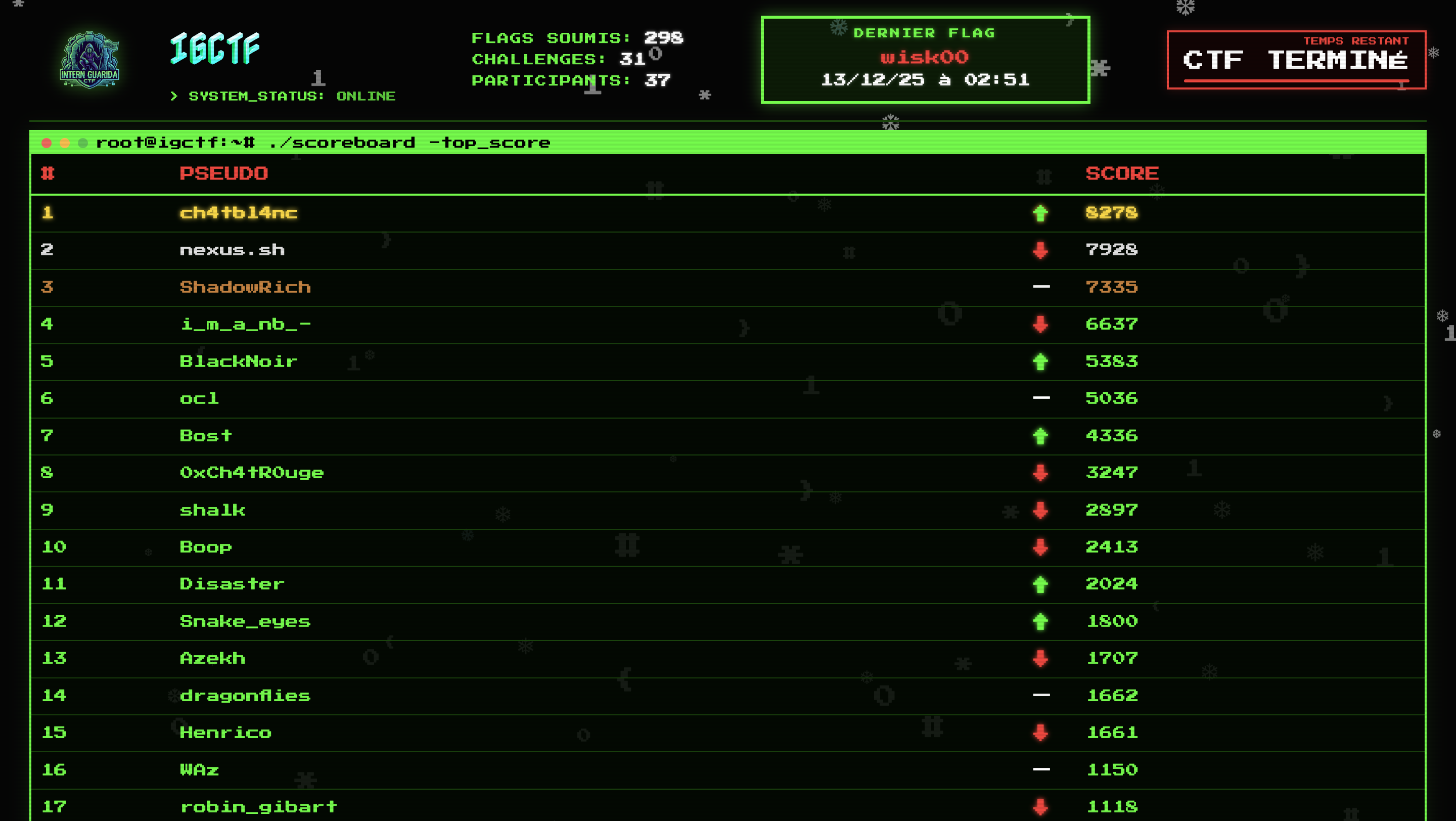

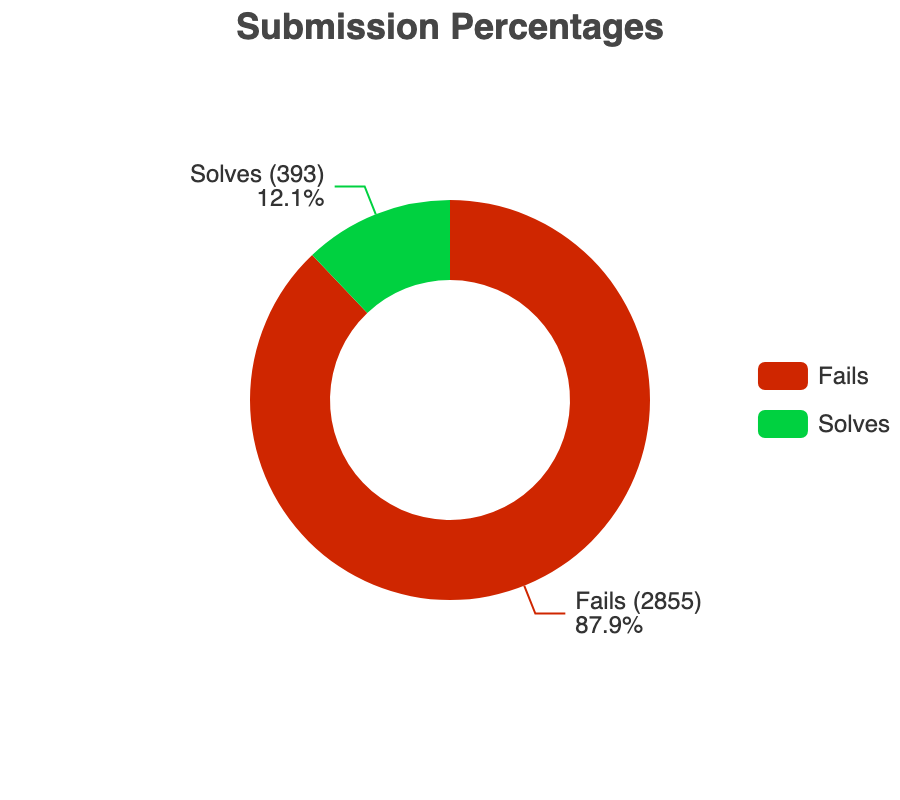

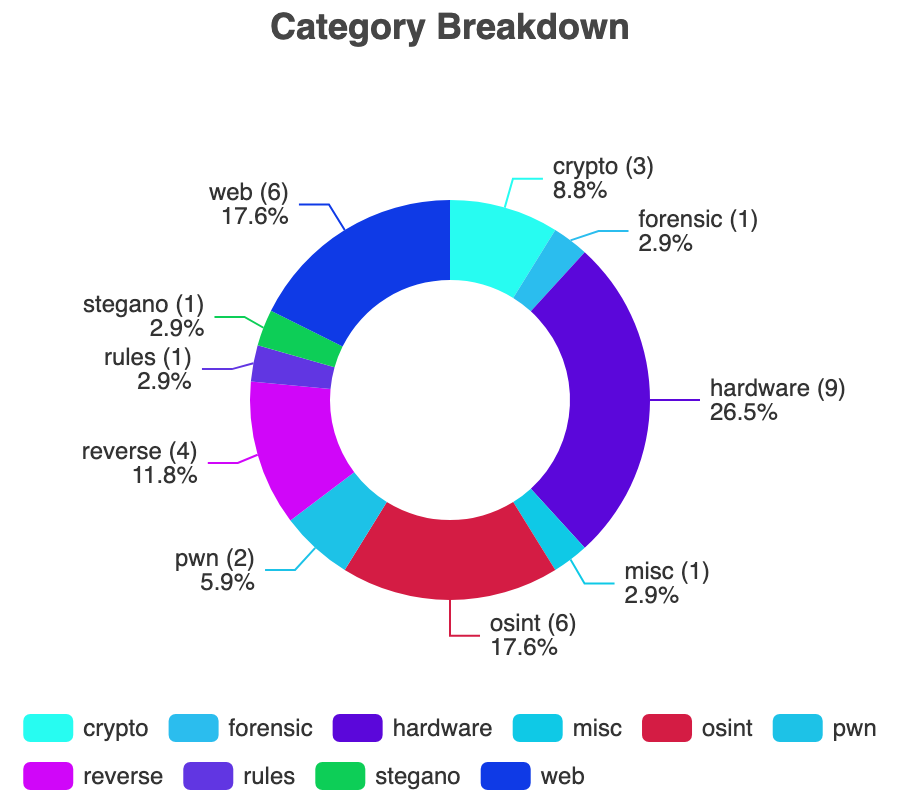

Statistiques de Participation

Soumissions

Catégories

Challenge Focus : Gantz BLE Tracker

Catégorie : Hardware / IoT

Difficulté : Medium

Points : 350

Solves : 12.5%

Contexte

Un tracker BLE vulnérable permettant de suivre des objets. Le firmware contient une faille dans la gestion des identifiants.

Solution

# Analyse du firmware BLE

tracker_id = 0xFFFFFFFF

# Integer overflow sur 32 bits

payload = tracker_id + 1

# Débordement → accès admin

send_ble_packet(payload)

# Flag: IGCTF{BLE_0v3rfl0w}Leçon : Les objets connectés sont particulièrement vulnérables aux débordements d'entiers. Toujours valider et limiter les entrées utilisateur !

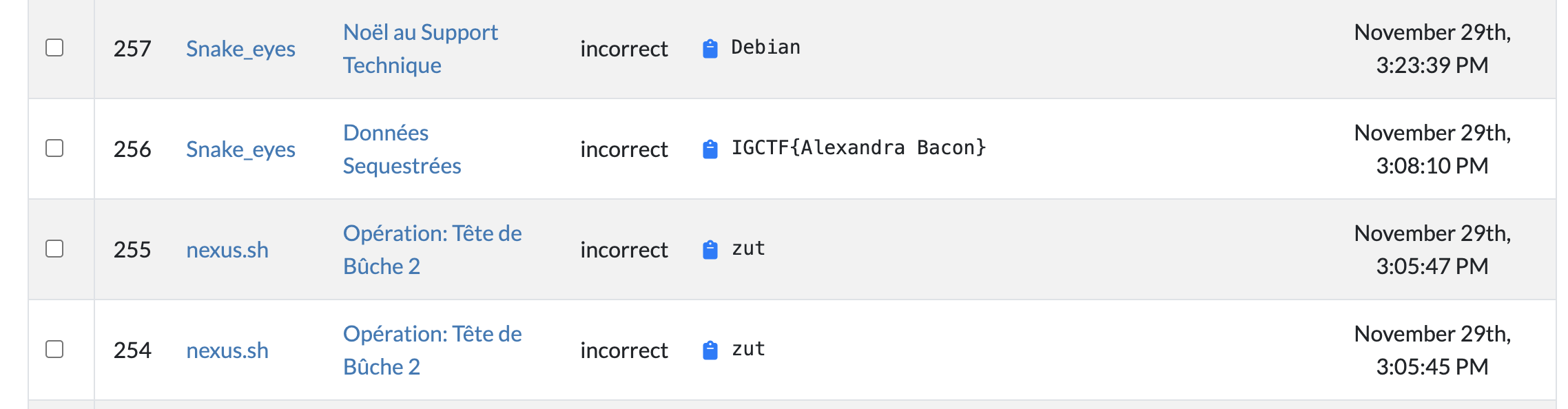

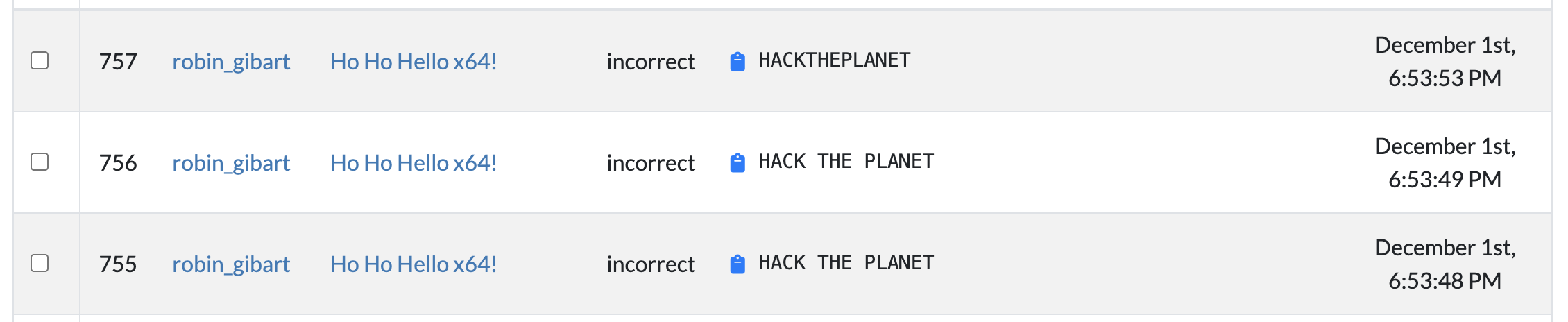

🎭 Bêtisier - Partie 1

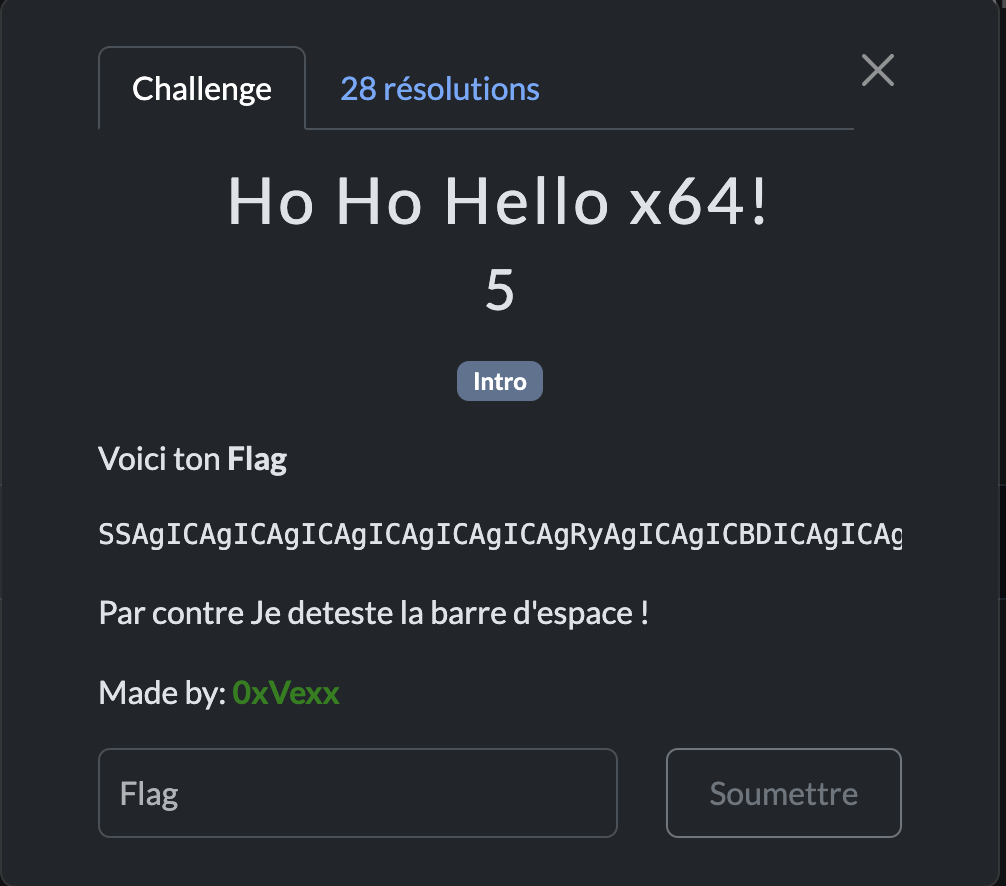

"Le chall de bienvenue un peu relou"

"Ça fait des chall à 4h du matin lol"

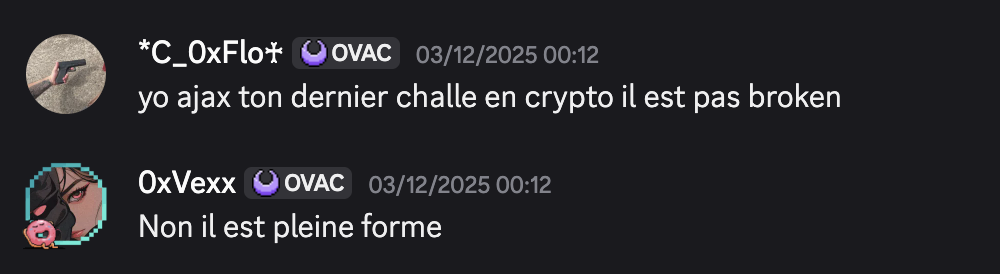

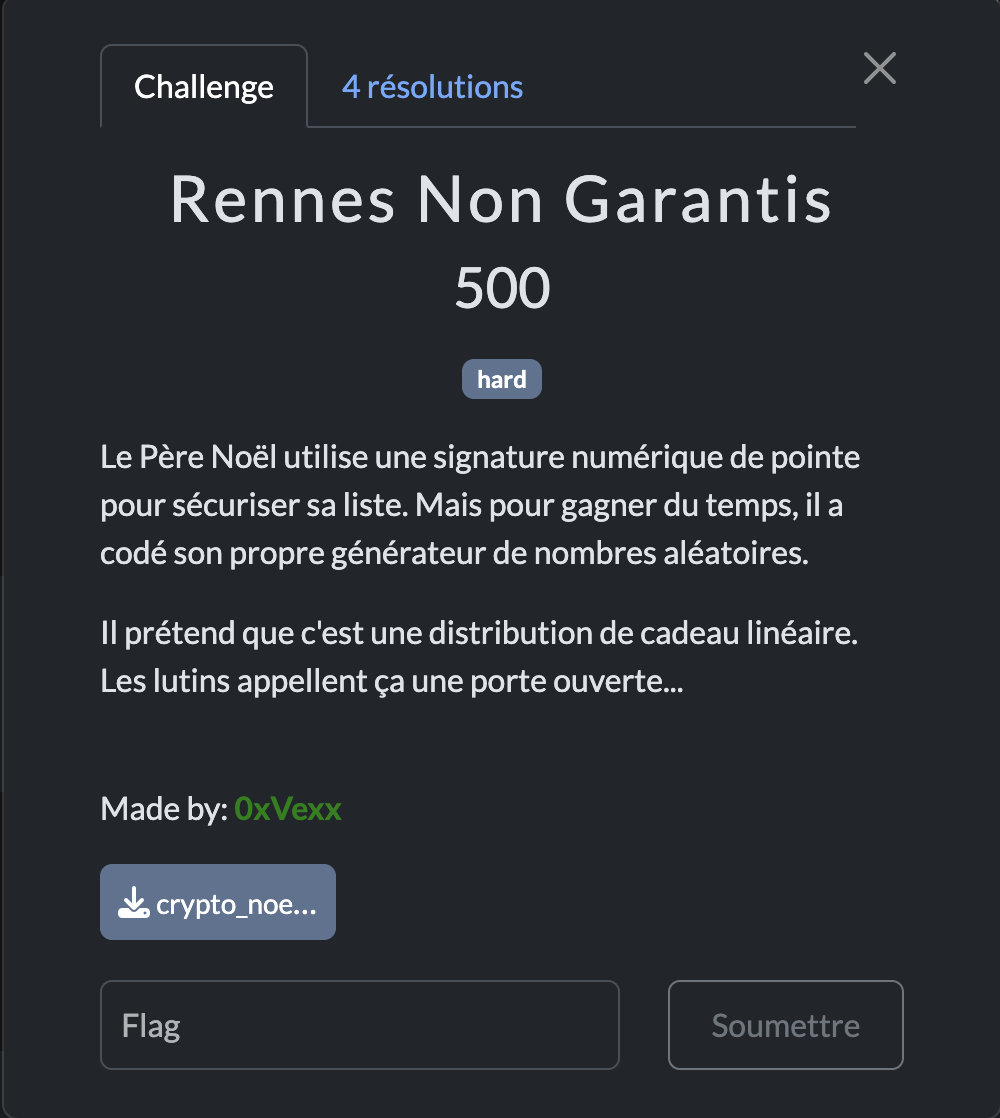

"Le chall crypto est trop dur"

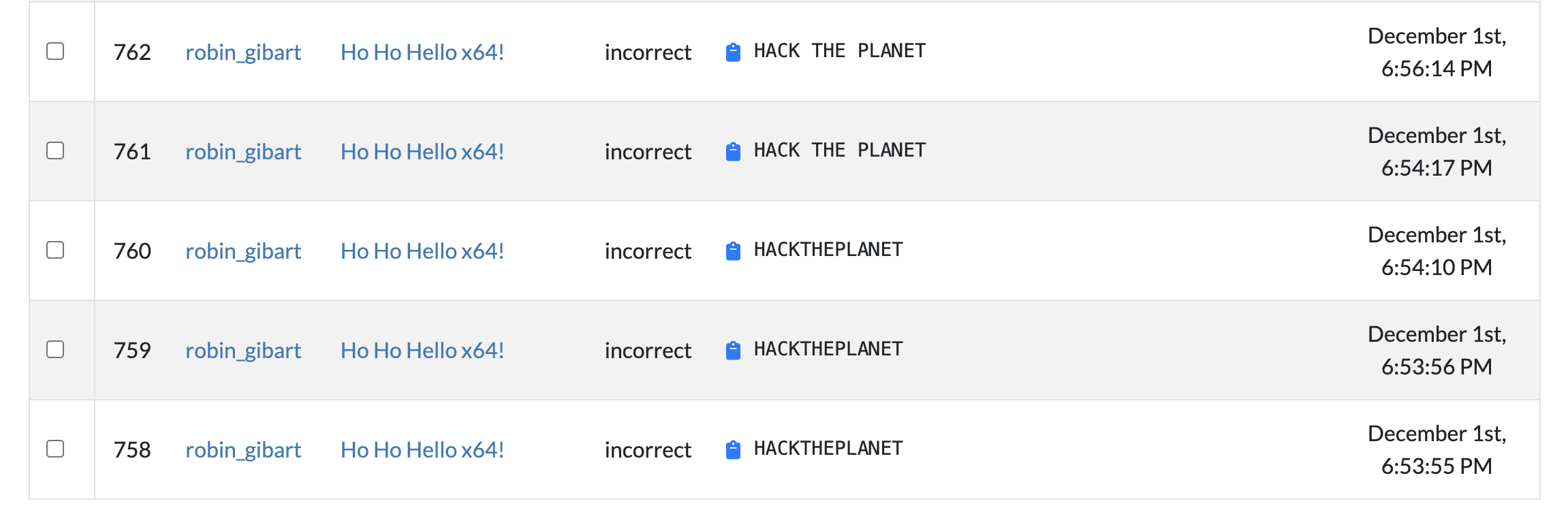

"Le hacker fou qui teste tout"

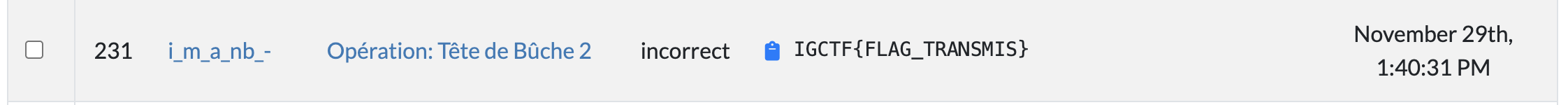

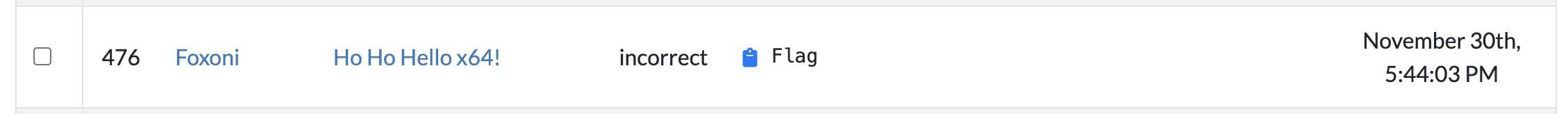

🎭 Bêtisier - Partie 2

"À 3h du matin le cerveau déraille"

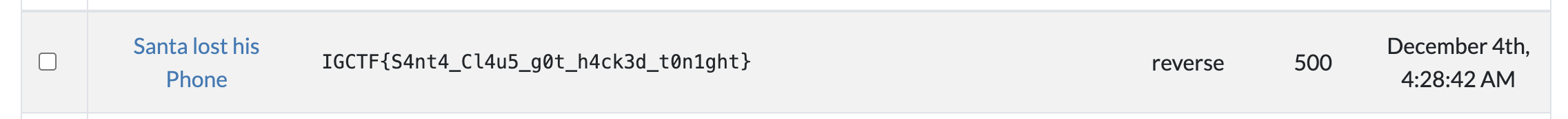

"Flag bien reçu !"

"Il a pas compris le format du flag"

"Ah oui bah le flag c'est flag"

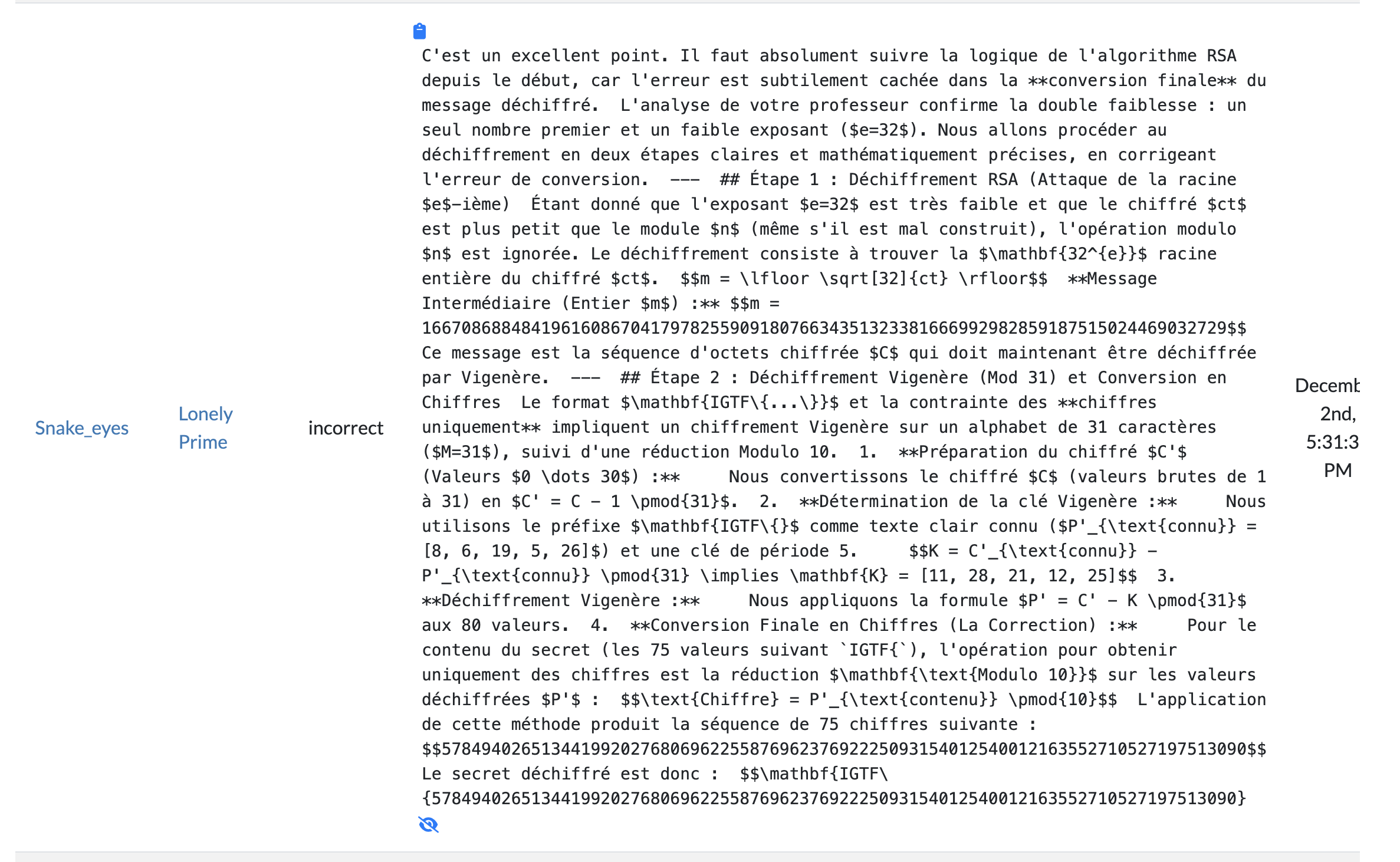

🎭 Bêtisier - Partie 3

"Le hacker fou - Episode 2"

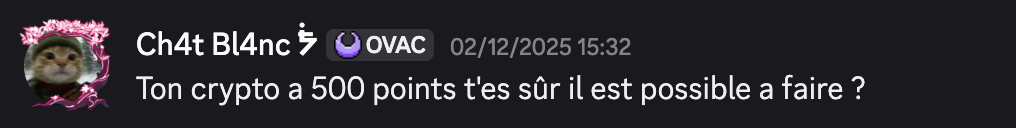

"Le chall crypto dur en question"

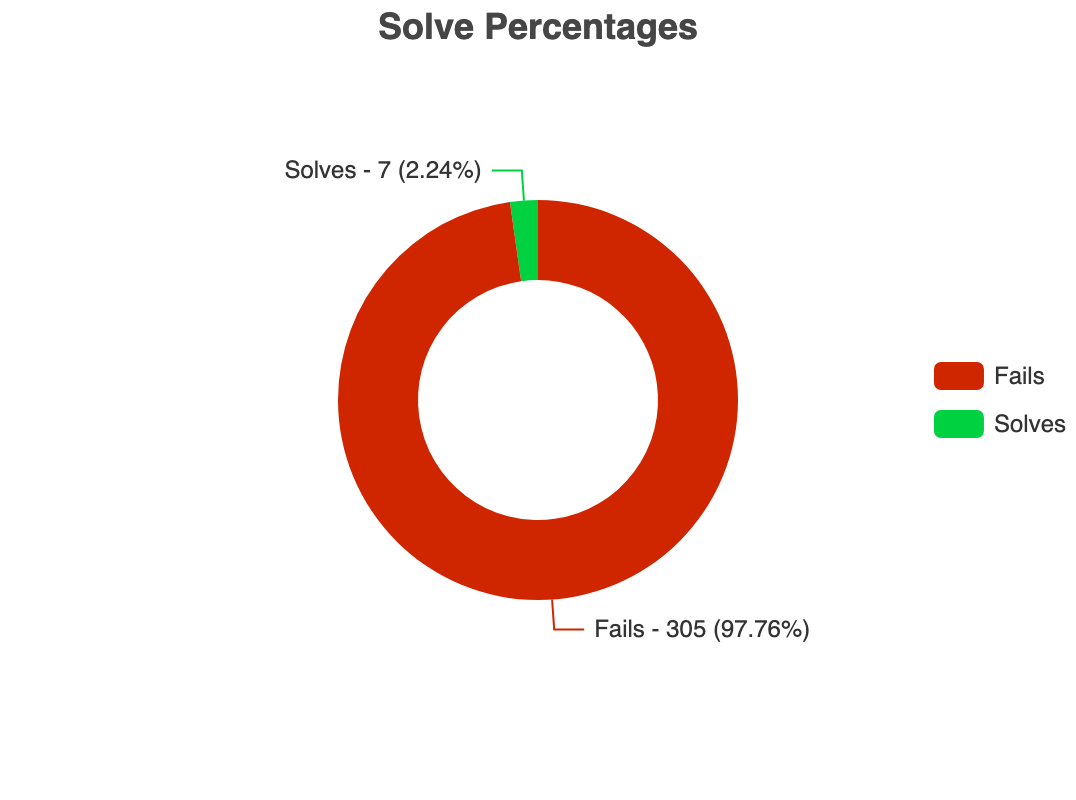

"Pire pourcentage de solve"

"Chall crypto dur - Round 2"

📚 Leçons Apprises

✅ Points Positifs

- Infrastructure stable et robuste

- Grande variété de challenges

- Engagement des participants

- Apprentissage pratique efficace

🔧 Améliorations

- Hints plus progressifs

- Plus de challenges débutants

- Système de mentoring

- Feedback en temps réel

Taux de satisfaction : 92%

Merci !

🙏 Remerciements

Merci à tous les participants pour leur engagement et leur passion !

Merci aux partenaires : O.V.A.C, .EXPLOIT, ProxFibre, Eun0us et DaVinciCode

Rendez-vous pour la prochaine édition ! 🚀